Burp Suite可检测服务器遭受的暴力破解、字典及限速攻击。

译自 Pentest Your Web Apps with Burp Suite on Kali Linux,作者 Jack Wallen。

Kali Linux 是最流行的渗透测试(Pentesting)Linux 发行版之一。如果您需要测试网站、网络、系统或 Web 应用程序的漏洞,Kali Linux 不仅是一个很好的起点,也是一个很好的结束点。为什么? 因为 Kali Linux 具有渗透测试、取证和更多功能所需的所有工具。

Kali

Kali Linux 中的渗透测试工具非常多,您可能永远不会全部使用。更好的是,一些应用程序具有多个工具。其中一个这样的应用程序是 Burp Suite。

Burp Suite 是一组面向 Web 应用程序的渗透测试工具。Burp Suite 包含许多内置工具,并可以通过附加组件(称为 BApps)进行扩展。

Kali Linux 中包含的 Burp Suite 版本是社区版,这意味着不是每个工具和功能都是免费的。如果您想要迁移到 Burp Suite 的 Pro 版,成本是每年 449 美元。企业版有几个不同的定价计划可供选择。您可以从 Pro 版页面和企业版页面了解差异。

在您深入并购买许可证之前,我建议先试用社区版,这是 Kali Linux 提供的版本。免费版本将让您充分了解 Burp Suite 的强大功能,并且在您发现有必要为 Pro 版或企业版付费之前,它就可以很好地为您服务。

让我们来详细了解一下如何使用 Burp Suite 的 Sniper 攻击。Sniper 攻击是 Intruder 工具包的一部分,Intruder 是一个用于对输入值进行暴力测试的模糊测试工具。它可以用于进行蛮力攻击、字典攻击和限速攻击。

我们将使用一个包含用户名的载荷来测试 localhost:80(这实际上是 Kali Linux 主机,但你可以将目标改为任何你想要测试的 web 应用)。

准备好测试了吗?

让我们开始。

你需要的只有一个运行中的 Kali Linux 实例和一个 web 应用进行测试。就这些。

你需要先登录到 Kali Linux。记住,如果你使用的是 VirtualBox 或 VMware 的装备版,登录凭证是 kali/kali。登录后,点击 Kali 桌面菜单,然后选择 Web 应用程序分析 > Burp Suite。

在第一个交互窗口(图 2)中,保持默认设置,然后单击“下一步”。

图 2:因为我们使用的是社区版,所以只能使用临时项目。

在下一个窗口(图 3)中,保持默认设置,然后单击“启动 Burp”。

图 3:你也可以配置 Burp 以始终默认为此选择。

现在 Burp Suite 已启动并运行,点击 Intruder 选项卡,从攻击类型中选择 Sniper(图 4)。

图 4:你可以选择 Sniper、Battering Ram、Pitchfork 或 Cluster Bomb 攻击。

尽管我要演示的目标是 http://localhost:80,但你可以将“目标”字符串更改为你需要的任何地址。

在运行测试之前,您必须首先添加载荷。我们将使用一个用户名样本列表,您可以从 Portswigger 网站(这是维护 Burp Suite 的公司)上复制这个列表。当然,您也可以创建自己的用户名列表。

点击“载荷”选项卡。将用户名列表复制到剪贴板,然后点击“粘贴”(图 5)。

图 5:载荷部分允许您添加要在攻击中使用的任何字符串列表。

粘贴载荷后,点击“开始攻击”。

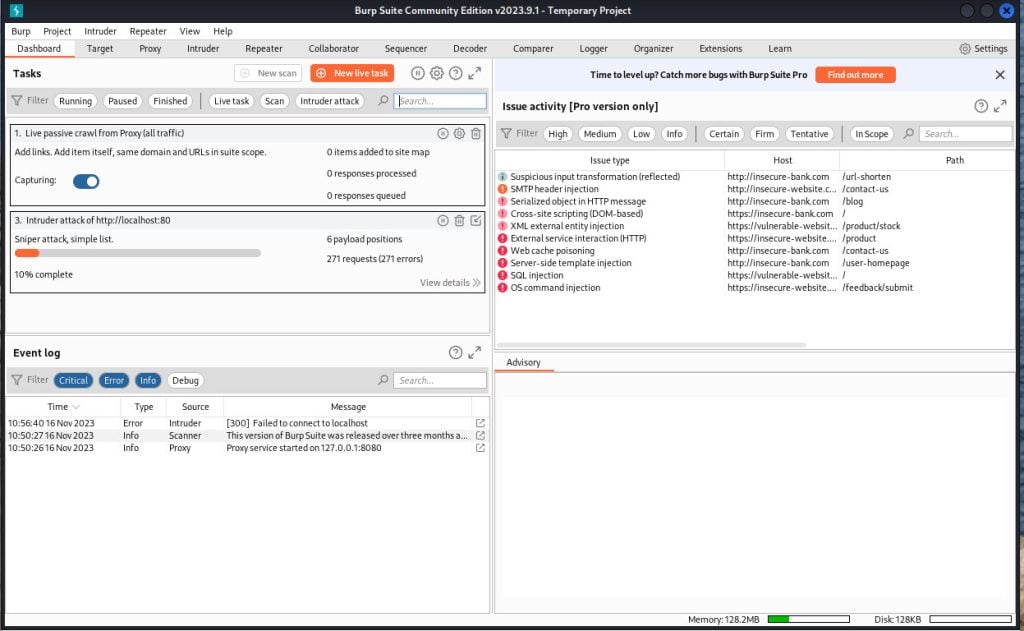

当攻击开始时,点击“仪表板”(图 6),然后坐回并观察或开始做其他工作。这可能需要一些时间。随着攻击的进行,您将实时看到结果(最有可能以错误或超时的形式出现)。在上述情况下,您会发现有 505 次 Intruder 攻击要运行。等待测试完成,这可能需要一些时间。

图 6:实时观察动作的发生。

当测试自然结束时,您可以滚动查看结果,看测试是否提供任何可以帮助您保护所测试的网站或应用程序的信息。每个测试(取决于目标和载荷)将提供不同的结果。当您关闭结果窗口时,系统会提示您是否要丢弃攻击或将其保存在内存中。

测试完成后,您可以再次运行测试,更改一些选项或甚至对不同的目标运行相同的载荷。

这就是使用 Burp Suite 对您的网站或 Web 应用程序进行渗透测试的基本知识。这个工具还可以做更多的事情,但这个入门介绍将让您开始渗透测试之旅。